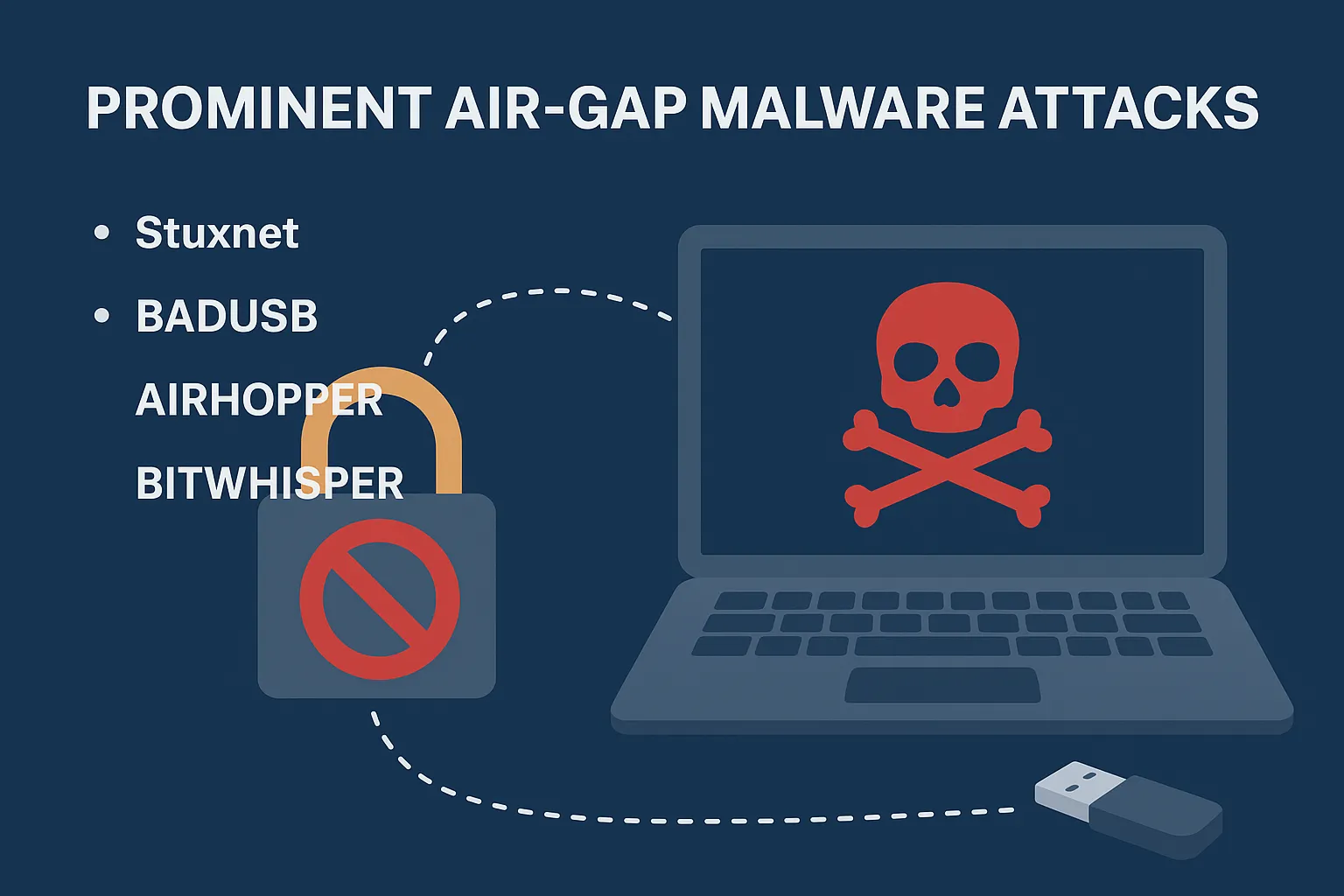

نفوذ به شبکههای ایزوله با بدافزارهای پیشرفته

بدافزار Air-Gap یکی از پیشرفتهترین و خطرناکترین انواع بدافزارها محسوب میشود که حتی سیستمهای کاملاً ایزوله را نیز هدف قرار میدهد.

شبکههای ایزوله: آخرین سنگر امنیتی

سازمانها معمولاً حساسترین سیستمهای خود شامل زیرساختهای انرژی، مراکز صنعتی، سرورهای نظامی و تجهیزات SCADA را به صورت Air-Gapped نگهداری میکنند. این کار امنیت سیستمها را به میزان قابل توجهی افزایش میدهد، اما مهاجمان با توسعه تکنیکهای نوآورانه راههایی برای دور زدن این مانع امنیتی یافتهاند.

مکانیزمهای عملیاتی بدافزارهای Air-Gap

انتقال داده از طریق کانالهای غیرمتعارف

این بدافزارها از پنج کانال اصلی برای نشت اطلاعات استفاده میکنند:

۱. کانالهای فراصوتی

بدافزار با استفاده از اسپیکر و میکروفون دستگاهها، دادهها را در فرکانسهای خارج از محدوده شنوایی انسان منتقل میکند.

۲. انتشار امواج الکترومغناطیسی

مهاجمان با دستکاری پردازنده یا کارت گرافیک، پالسهای الکترومغناطیسی کنترلشده تولید میکنند و یک گیرنده در مجاورت سیستم این سیگنالها را دریافت و پردازش مینماید.

۳. کانالهای نوری پنهان

بدافزار با کنترل هوشمند LEDهای تجهیزات شبکه، کیس، مانیتور و حتی صفحه کلید، دادهها را به صورت کدهای مورس نوری انتقال میدهد.

۴. کانالهای حرارتی

سیستم آلوده با ایجاد نوسانات برنامهریزیشده در دمای پردازنده، پیامهای رمزگذاریشده ارسال میکند و یک دستگاه مجهز به حسگر حرارتی این تغییرات را ثبت و تفسیر میکند.

۵. نفوذ از طریق ابزارهای قابل حمل

مهاجمان در بیشتر موارد، آلودگی اولیه را از طریق حافظههای USB آلوده، صفحه کلیدهای مخرب و firmwareهای دستکاریشده وارد سیستم میکنند.

علل خطرناک بودن بدافزارهای Air-Gap

چالشهای شناسایی و مقابله

-

سیستمهای نظارتی به سختی میتوانند این بدافزار را شناسایی کنند زیرا هیچ ترافیک شبکهای تولید نمیکند

-

آنتیویروسهای مرسوم معمولاً قادر به تشخیص این تهدید نیستند زیرا آسیبپذیریهای سختافزاری را هدف میگیرد

-

این بدافزار سازمانهای حیاتی و حساس را نشانه میرود

-

استفاده از کانالهای جانبی به مهاجمان امکان میدهد دادهها را بدون برجای گذاشتن هیچ رد دیجیتالی خارج کنند

-

گروههای پیشرفته تهدید (APT) وابسته به دولتها عموماً این حملات را اجرا میکنند

راهکارهای جامع محافظتی

استراتژیهای دفاعی چندلایه

۱. کنترل و مدیریت ورودیهای فیزیکی

-

غیرفعال کردن کامل پورتهای USB و درایوهای نوری

-

ایمنسازی firmware تمامی تجهیزات

-

اعمال کنترل دقیق بر ورود و خروج ابزارهای قابل حمل

۲. پیادهسازی ایزولاسیون پیشرفته

-

استفاده از محفظه فارادی برای محافظت در برابر نشت الکترومغناطیسی

-

غیرفعال کردن سختافزارهای صوتی غیرضروری

-

نصب فیلترهای EMI برای کاهش انتشار امواج

۳. مانیتورینگ هوشمند سختافزار

-

پیادهسازی سیستمهای نظارتی برای تشخیص الگوهای غیرعادی

-

مانیتورینگ مداوم نوسانات دمایی و تغییرات عملکردی

-

تحلیل رفتار سختافزار برای شناسایی فعالیتهای مشکوک

۴. تأمین امنیت زنجیره تأمین

-

اعتبارسنجی firmware و قطعات سختافزاری از نظر عدم دستکاری

-

اعمال استانداردهای امنیتی برای تأمینکنندگان

-

بازرسی دورهای تجهیزات از نظر وجود backdoor

۵. توسعه آگاهی امنیتی کارکنان

-

آموزش مستمر پرسنل برای مقابله با تهدیدات مهندسی اجتماعی

-

اجرای دورههای آموزشی شناسایی ابزارهای مخرب

-

استقرار فرهنگ گزارشدهی رویدادهای امنیتی

جمعبندی و توصیههای نهایی

بدافزارهای Air-Gap به وضوح نشان میدهند که استراتژی “قطع اتصال از اینترنت” به تنهایی برای تأمین امنیت سیستمهای حساس کافی نیست. مهاجمان با به کارگیری تکنیکهای پیشرفته مهندسی سختافزار، سوءاستفاده از سیگنالهای جانبی و بهرهبرداری از آسیبپذیریهای زنجیره تأمین، حتی امنترین محیطها را نیز تهدید میکنند.

سازمانها باید با پیادهسازی رویکردی چندلایه شامل امنیت فیزیکی پیشرفته، امنیت سختافزار، مانیتورینگ هوشمند و آموزش مستمر کارکنان، سطح مقاومت سایبری خود را به میزان قابل توجهی ارتقا دهند. تنها از طریق چنین استراتژی جامعی میتوان در برابر این تهدیدات پیچیده ایستادگی کرد.

دیدگاه ها بسته هستند