مدل امنیتی Zero Trust چیست؟

امنیت بدون اعتماد پیشفرض؛ بازتعریف امنیت در عصر تهدیدات پیچیده

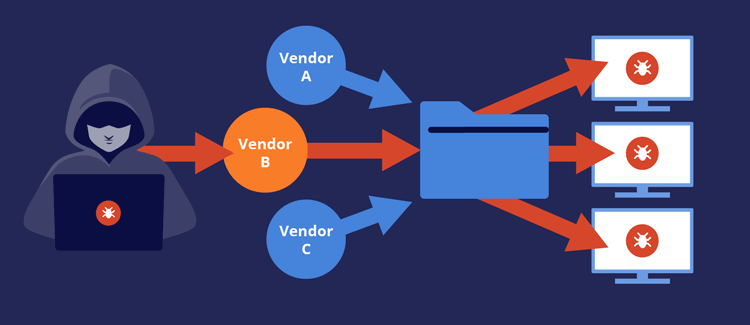

در دنیای امروز که تهدیدات سایبری هر لحظه پیچیدهتر میشوند، مدلهای سنتی امنیت شبکه دیگر پاسخگوی نیاز سازمانها نیستند. مدل Zero Trust (اعتماد صفر) یکی از نوینترین رویکردهای امنیتی است که بر پایهی اصل «هیچکس بهصورت پیشفرض قابل اعتماد نیست» بنا شده است.

در مدلهای قدیمی، وقتی کاربر وارد شبکه میشد، دیگر به او اعتماد کامل میشد؛ اما در مدل Zero Trust حتی پس از احراز هویت، هر درخواست باید دوباره بررسی و اعتبارسنجی شود.

به زبان ساده:

Zero Trust میگوید: “هرگز اعتماد نکن، همیشه تأیید کن.”

مفهوم پایهای مدل Zero Trust

مدل Zero Trust اولین بار توسط John Kindervag (پژوهشگر Forrester) معرفی شد. او معتقد بود که مدلهای امنیتی مبتنی بر محیط پیرامونی (Perimeter-based) دیگر کارایی ندارند، زیرا کاربران و دادهها در دنیای ابری و موبایل دیگر محدود به مرزهای فیزیکی سازمان نیستند.

در مدل Zero Trust:

-

همه کاربران، دستگاهها، برنامهها و جریانهای داده باید احراز هویت و اعتبارسنجی مداوم شوند.

-

دسترسی تنها در صورت نیاز واقعی (Least Privilege Access) داده میشود.

-

هیچ بخش از شبکه بهصورت پیشفرض امن فرض نمیشود.

اصول کلیدی مدل Zero Trust

| اصل | توضیح |

|---|---|

| 1. تأیید هویت و اعتبار مداوم (Continuous Verification) | هر بار که کاربر یا دستگاه قصد دسترسی به منبعی دارد، باید مجدداً احراز هویت شود. حتی اگر قبلاً وارد شده باشد. |

| 2. اصل حداقل دسترسی (Least Privilege) | کاربران و سرویسها فقط باید به آنچه نیاز دارند دسترسی داشته باشند، نه بیشتر. |

| 3. تقسیمبندی شبکه (Microsegmentation) | شبکه به بخشهای کوچک تقسیم میشود تا در صورت نفوذ، مهاجم نتواند آزادانه بین سیستمها حرکت کند. |

| 4. تحلیل رفتار و مانیتورینگ (Behavioral Monitoring) | رفتار کاربران و دستگاهها دائماً تحلیل میشود تا فعالیتهای غیرعادی شناسایی گردد. |

| 5. حفاظت از دادهها (Data-Centric Security) | دادهها صرفنظر از محل ذخیرهسازی (لوکال، ابری یا هیبریدی) رمزنگاری و محافظت میشوند. |

مثالهای واقعی از پیادهسازی Zero Trust

مثال ۱: سازمان مالی بینالمللی

یک بانک بزرگ جهانی پس از چند حمله فیشینگ، مدل Zero Trust را پیادهسازی کرد. با استفاده از احراز هویت چندمرحلهای (MFA) و کنترل دسترسی پویا، سطح دسترسی هر کارمند بر اساس نقش و موقعیت جغرافیایی تعریف شد.

نتیجه: کاهش ۷۰٪ حوادث امنیتی داخلی.

☁️ مثال ۲: شرکت فناوری ابری

یک ارائهدهنده خدمات ابری با اجرای microsegmentation در زیرساختهای VMware و Kubernetes، توانست در صورت نفوذ به یکی از سرورها، جلوی حرکت جانبی مهاجم را بگیرد.

نتیجه: محدود شدن تأثیر حملات به یک بخش از شبکه.

مثال ۳: بیمارستان دیجیتال

در سیستم سلامت، کارکنان نیاز به دسترسی سریع اما محدود دارند. با Zero Trust، تنها کارکنان احراز شده و دستگاههای مجاز میتوانند به سوابق بیماران دسترسی پیدا کنند.

نتیجه: کاهش چشمگیر خطر نشت اطلاعات بیماران (HIPAA Compliance).

مزایای اجرای مدل Zero Trust

✅ افزایش امنیت دادهها: جلوگیری از دسترسی غیرمجاز در هر مرحله

✅ کاهش خطر حملات داخلی: چون کاربران محدود به سطح دسترسی خود هستند

✅ پاسخ سریعتر به تهدیدات: با مانیتورینگ مستمر و تحلیل رفتار

✅ بهبود انطباق (Compliance): با مقرراتی مانند GDPR و ISO 27001

✅ انعطافپذیری در محیطهای ابری و هیبریدی

چالشهای اجرای Zero Trust

❌ پیچیدگی پیادهسازی در سازمانهای بزرگ

❌ نیاز به هماهنگی بین تیمهای IT، امنیت و مدیریت

❌ هزینه بالای راهاندازی اولیه (اما در بلندمدت بهصرفهتر است)

❌ نیاز به ابزارهای امنیتی پیشرفته مانند SIEM، IAM و CASB

گامهای اجرایی برای استقرار Zero Trust در سازمان

1️⃣ شناسایی کاربران، داراییها و دادههای حیاتی

2️⃣ دستهبندی کاربران و تعیین سطح دسترسی

3️⃣ اجرای احراز هویت چندمرحلهای (MFA)

4️⃣ رمزنگاری دادهها در حالت انتقال و ذخیرهسازی

5️⃣ تقسیمبندی شبکه با SDN یا VLAN

6️⃣ مانیتورینگ لحظهای با ابزارهای SIEM مانند Splunk یا Elastic Security

7️⃣ پیادهسازی سیاستهای Zero Trust در محیطهای ابری (AWS, Azure, GCP)

ابزارها و فناوریهای پشتیبان Zero Trust

-

IAM (Identity & Access Management) → مدیریت هویت کاربران

-

MFA (Multi-Factor Authentication) → احراز هویت چندمرحلهای

-

EDR/XDR → نظارت مداوم بر تهدیدات نقطه پایانی

-

CASB (Cloud Access Security Broker) → کنترل دسترسی در سرویسهای ابری

-

ZTNA (Zero Trust Network Access) → جایگزین VPN سنتی

جمعبندی

مدل Zero Trust دیگر یک انتخاب لوکس نیست؛ بلکه ضرورتی حیاتی برای امنیت سایبری در عصر دیجیتال است.

در دنیایی که دادهها از مرزهای شبکه فراتر رفتهاند، اعتماد باید جای خود را به تأیید مداوم بدهد.

دیدگاه ها بسته هستند